Своим опытом в оценке рисков поделился Михаил Толчельников, менеджер практики кибербезопасности и непрерывности бизнеса PWC в России.

Как выглядит управление кибер-рисками сегодня?

Происходит цифровизация предприятий и на это есть 3 фактора:

- Предприятия становятся более IT-зависимыми. Если убрать технологии, то бизнес разрушится, скорее всего, сразу. Почти все предприятия превратились в IT-компании. Инциденты в области ИБ приводят к достаточно серьёзным проблемам.

- Большие инвестиции в IT и бизнес ожидает отдачи. Все пытаются понять, каким ещё образом можно заработать на цифровизации данных, цифровой валюте и т.д. Всё, что связано с цифрой, должно приносить прибыль, потому что там есть инвестиции.

- Бизнес начинает понимать, что сейчас есть кибер-рефинансирование или кибер-долг. Вопрос серьёзный, потому что денег в мире становится меньше, бизнес начинает экономить. Понимание профиля риска крайне важно для любой компании.

«В каждый момент времени в бизнесе решается финансовая дилемма управления рисками: мы 5% прибыли пускаем на инвестиции в новый продукт или на исправление багов в предыдущем продукте? Открываем новое производство или покупаем файрволл? Нанимаем 4 продажников или 3 ИБ-шников?»

Дилемма управления рисками есть постоянно. Она бывает видима сотрудникам ИБ, а бывает нет. В зависимости от их зрелости, от культуры риска и многих факторов. Каждый сотрудник ИБ ощущает на себе дилемму управления рисками при общении с бизнесом на предмет бюджета следующего года.

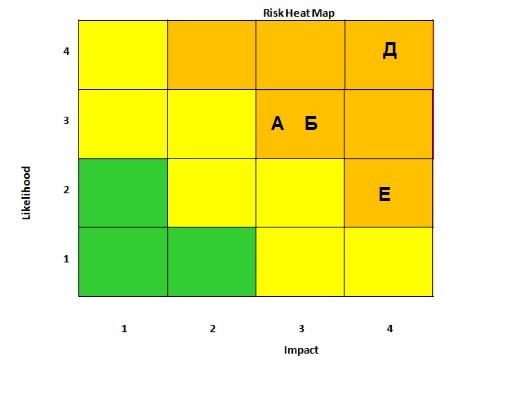

Сейчас вопрос об управлении рисками решает сотрудник ИБ в системе качественной оценки рисков. Стандартный понимаемый инструмент, однако система содержит определённые недостатки. Например, достаточно сложно понять, какой уровень неопределённости заложен в данные, потому что вероятность считается в качественных терминах, по ординальной шкале. В ординальной шкале можно сравнить 2 значения: «это» больше «этого», но непонятно насколько. Здесь нельзя складывать риски. Если есть риски А и Б, то непонятно, сумма этих рисков больше риска Д или больше риска Е. От этого очень сложно приоритизировать и объяснить бизнесу, почему работа с одним риском стоит 15 млн, а с другим 28 млн. На выходе получаем неполную картину с большим количеством неопределённостей.

Альтернатива качественной оценки рисков — количественная оценка рисков. Позволяет больше конкретизировать. Количественная оценка — это инструмент. А цель — представить бизнесу непротиворечивую картину профиля рисков для того, чтобы принимать решения о финансировании. Здесь берутся ключевые риски бизнеса, оценивается их текущий уровень. Дальше анализируются ключевые контроли, это комплаенс или оценка эффективности. Оценка контролей даёт понять, насколько в текущий момент снижаются риски. Если они снижены недостаточно, то разрабатывается программа по улучшению. Весь этот процесс и есть продукт, который предоставляется бизнесу как оценка рисков. Количественная оценка позволяет увидеть эффективность инвестиций по сравнению с суммой снижения риска.

5 уровней, направленных на снижение рисков.

Необходимо задать общую архитектуру процесса:

«Если мы не знаем риски компании, не понимаем их, не понимаем профиль риска, IT зависимость, то мы не можем найти общий язык».

1 уровень — список нежелательных событий. Бизнес рассказывает, какие события для него нежелательные, а специалист ИБ ищет в них кибер- и IT-зависимые.

2 уровень — портфолио, тематическое управление рисками, обсуждение на уровне стратегии ИБ, финансовых сессий. В портфолио собраны сценарии с возможностями, оптимизацией.

«За основу лучше брать рабочую методику по оценке риска. Их не так много, например, FAIR методология. Её используют известные мировые компании».

3 уровень — создать таксономию рисков. Она даёт говорить со всеми участниками на одном языке.

«Создавая таксономию, мы создаём картину мира в рамках нашей модели рисков. Также работает таксономия животного или растительного мира — это классы, отряды, виды, подвиды и т.д.»

4 уровень — оценить возможности агентов угрозы и силу контролей. Стандартный ИБ фактор: найти уязвимость, отсутствие патча. Так можно работать, но нужно работать с уязвимостью несколько на другом уровне.

Уязвимость — это недостаток контроля, позволяющий атакующему переходить в следующую фазу атаки. Пока атакующий идёт от разведки к достижению целей, контроли снижают вероятность того, что он успешно завершит атаку. Если контроли, защищающие от проникновения на 100%, эффективны, то нет проникновений и инцидентов. Но не бывает 100% эффективности, поэтому задача — снизить вероятность перехода из одной фазы в другую.

«Мы рассматриваем контрольную среду в виде матрицы. Матрица, которая расположена по фазам, обладает определённой зрелостью и связана с действиями агента угрозы».

Сценариев угроз — бесконечное количество. Не нужно концентрироваться на всей этой массе. Помогает Закон Парето — отбирать только самые основные. Снизив основные сценарии и возможности для киберпреступников или для агентов угрозы, можно получить другую картину рисков. Тогда время можно использовать более эффективно.

5 уровень — разработать модель ущерба. Этот этап требует серьёзной работы. Здесь есть метод — декомпозиция элементов потерь и дальнейшая декомпозиция до тех пор, пока не получатся какие-то понятные факторы. Их складывают в сценарии и определяют границы ущерба.

«Нужно использовать численные методы моделирования рисков. Можно делать по простому методу Монте-Карло, логнормальное распределение. Это позволяет моделировать риски по внутренним и внешним данным и прогнозировать их».

Все эти методы нужны, чтобы сделать «А что, если»-анализ. Это когда есть сценарий, который с какой-то вероятностью приведёт к определённому ущербу. Нужно подобрать тот набор мер по улучшению, который максимально эффективно приведёт к снижению этого риска. Данный эффект достигается путём многочисленного моделирования, подбирая разные контроли, пока не подберётся такая комбинация контролей, которая стоит недорого и позволяет снизить риск до определённых уровней.

Постоянно нужно заниматься улучшением процесса. Стандартный процесс — это когда набор экспертов пытается прийти к тем или иным результатам через размышления. Обычно среди этих экспертов разные люди, разного уровня, разных знаний, даже новички. И этот подход только добавляет неопределённости в процесс работы.

Вместо, этого нужно использовать людей, которые модерируют и драйвят технологию. Есть набор методик, в которые эксперты могут что-то привносить. Они модерируют и дают ответ, но он не будет таким точным.

Для точности нужно использовать калибрацию. Получить данные о том, как прошёл инцидент, какие были потери. Калибрация даёт понять, как действовать, чтобы улучшения были точными.

3 основных вопроса бизнеса

- «У нас нет достаточных данных». У нас всегда больше данных, чем это необходимо для базовых вычислений. Есть внутренние и внешние бесплатные источники. Есть сотрудники, которые могут всё это собрать. Все бизнес-параметры можно рассчитать. Нельзя считать только те, которые для бизнеса не важны, и в которые он не готов вкладывать деньги.

- «Это невозможно измерить и подсчитать». Если нечто имеет существенное значение для организации, его можно измерить и выразить в финансовых терминах.

- «Мы не можем подсчитать это с необходимой точностью». Точность вычислений должна быть максимальной, её должно быть достаточно для принятия решений.

С чего начать?

- Составить с владельцами ключевых бизнес-процессов список недопустимых для бизнеса сценариев и оценить их ИТ и ИБ безопасность. Посмотреть, как работает отдел оценки рисков.

- Оценить степень интегрированности с процессом управления корпоративными рисками по методике, терминологии и таксономии риска.

- Выбрать фреймворк для оценки зрелости контролей ИБ, отвечающий контексту организации (ГОСТ, ISO27000, ISF SoGP, NIST, CIS 20).

- Составить план перехода на количественную оценку риска ИБ, оценив наличие необходимой поддержки, информации, ресурсов и знаний.

Количественной оценкой рисков любая компания может начать заниматься в любой момент. Достаточно иметь Exel и несколько специалистов.

«Количественная оценка всегда лучше качественной, потому что она представляет собой следующий эволюционный шаг. Хорошая качественная оценка может тягаться с плохой количественной. Но если нормализовать, провести несколько циклов, сделать всё это правильно и стандартно, то даже первый цикл количественной оценки убивает качественную оценку на раз».

Практический опыт по оценке рисков от Михаила Толчельникова